Доступно в редакциях: CE, BE, SE, SE+, EE, CSE Lite (1.73), CSE Pro (1.73)

Стадия жизненного цикла модуля: Preview

Для настройки параметров подключения к container registry и управления режимом работы с container registry используйте секцию registry конфигурации модуля deckhouse.

Параметры самого модуля registry указываются в ModuleConfig registry.

Модуль включен по умолчанию в наборе модулей Default.

Модуль выключен по умолчанию в наборах модулей: Managed, Minimal.

Параметры

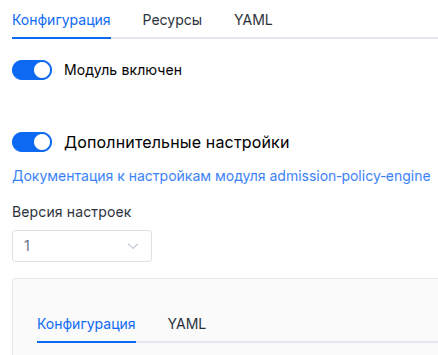

Версия схемы: 1

- объектsettings

- объектsettings.https

Тип используемого сертификата.

При использовании этого параметра полностью переопределяются глобальные настройки

global.modules.https.Примеры:

https: mode: Disabledhttps: mode: OnlyInURIhttps: mode: CustomCertificate customCertificate: secretName: foobarhttps: mode: CertManager certManager: clusterIssuerName: letsencrypt- объектsettings.https.certManager

Настройки для certmanager.

- строкаsettings.https.certManager.clusterIssuerName

Тип ClusterIssuer’а, используемого для заказа SSL-сертификата (в данный момент доступны

letsencrypt,letsencrypt-staging,selfsigned, но возможно определить свои).По умолчанию:

letsencryptПример:

clusterIssuerName: letsencrypt

- объектsettings.https.customCertificate

Настройки для использования пользовательского сертификата.

- строкаsettings.https.customCertificate.secretName

Имя секрета в пространстве имен

d8-system, который будет использовать ingress registry.Секрет должен быть в формате kubernetes.io/tls.

- строкаsettings.https.mode

Режим работы HTTPS:

CertManager— доступ по HTTPS с заказом сертификата согласно ClusterIssuer, заданному в параметреcertManager.clusterIssuerName.CustomCertificate— доступ по HTTPS с использованием сертификата из пространства именd8-system.Disabled— доступ только по HTTP.OnlyInURI— доступ по HTTP, подразумевая, что перед ingress-контроллером находится внешний HTTPS-балансировщик, который терминирует HTTPS-трафик. Балансировщик должен обеспечивать перенаправление с HTTP на HTTPS.

По умолчанию:

CertManagerДопустимые значения:

Disabled,CertManager,CustomCertificate,OnlyInURI

- строкаsettings.ingressClass

Класс Ingress-контроллера, который используется для registry.

Опциональный параметр, по умолчанию используется глобальное значение

modules.ingressClass.Шаблон:

^[a-z0-9]([-a-z0-9]*[a-z0-9])?(\.[a-z0-9]([-a-z0-9]*[a-z0-9])?)*$ - массив строкsettings.whitelistSourceRanges

Список адресов в формате CIDR, которым разрешено подключение к registry. Если не указано, то разрешено подключение с любых адресов.

Пример:

whitelistSourceRanges: - 10.0.0.0/10 - 192.168.0.0/16- строкаЭлемент массива

Шаблон:

^(([0-9]|[1-9][0-9]|1[0-9]{2}|2[0-4][0-9]|25[0-5])\.){3}([0-9]|[1-9][0-9]|1[0-9]{2}|2[0-4][0-9]|25[0-5])(\/(3[0-2]|[1-2][0-9]|[0-9]))?$