Доступно с ограничениями в редакциях: CE, BE, SE, SE+

Доступно без ограничений в редакциях: EE, CSE Lite (1.73), CSE Pro (1.73)

Стадия жизненного цикла модуля: General Availability

В модуле реализовано 4 алерта.

Модуль включен по умолчанию в наборах модулей: Default, Managed.

Модуль выключен по умолчанию в наборе модулей Minimal.

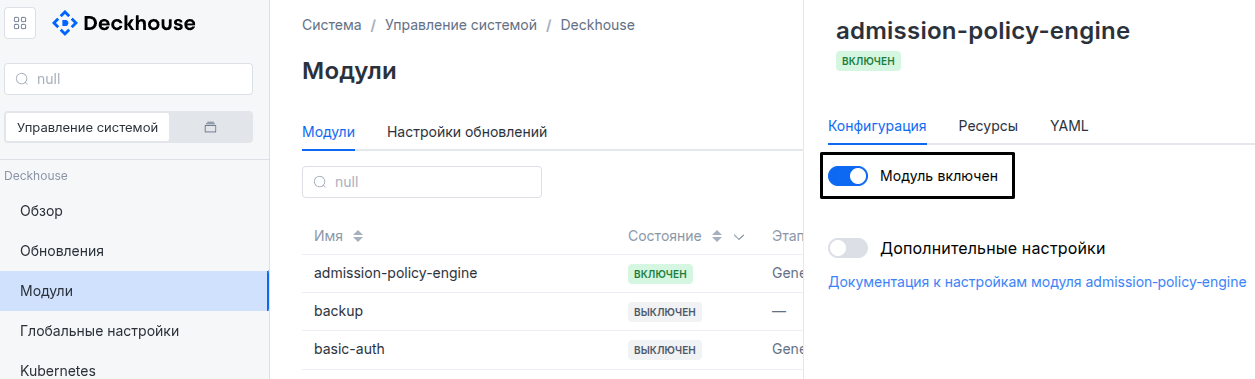

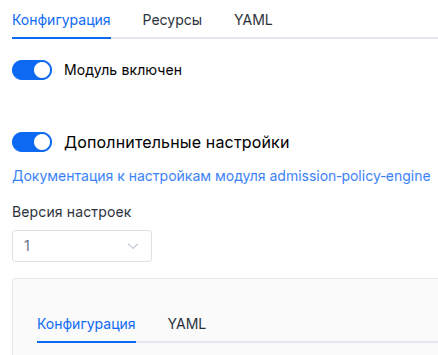

Параметры

Версия схемы: 1

- объектsettings

- объектsettings.denyVulnerableImages

Доступно в редакциях: EE, CSE Lite (1.73), CSE Pro (1.73)

Настройки Trivy-провайдера.

Trivy-провайдер запрещает создание ресурсов Pod, Deployment, StatefulSet и DaemonSet с образами, содержащими уязвимости, в неймспейсах с лейблом

security.deckhouse.io/trivy-provider: "".- массив строкsettings.denyVulnerableImages.allowedSeverityLevels

Список допустимых уровней критичности уязвимости.

Образы контейнеров, содержащие только уязвимости указанных уровней, не будут запрещены.

- строкаЭлемент массива

Допустимые значения:

UNKNOWN,LOW,MEDIUM,HIGH,CRITICAL

- булевыйsettings.denyVulnerableImages.enabled

Включить Trivy-провайдер.

По умолчанию:

false - массив объектовsettings.denyVulnerableImages.registrySecrets

Список дополнительных секретов для доступа к приватным registry.

По умолчанию для загрузки образов для сканирования используется секрет

deckhouse-registry.По умолчанию:

[]- строкаsettings.denyVulnerableImages.registrySecrets.name

Обязательный параметр

- строкаsettings.denyVulnerableImages.registrySecrets.namespace

Обязательный параметр

- строкаsettings.denyVulnerableImages.storageClass

Имя StorageClass, который используется Trivy-провайдером.

Если значение не задано, будет использоваться StorageClass, заданный в глобальном параметре

settings.modules.storageClass.Глобальный параметр

settings.modules.storageClassприменяется только при включении модуля. Изменение глобального параметра при включенном модуле не приведет к перезаказу диска.Внимание. Если указать значение, отличное от текущего StorageClass, используемого существующим PersistentVolumeClaim, диск будет перезаказан, и все данные удалятся.

Если указать

false, вместо PVC будет принудительно использоватьсяemptyDir.Примеры:

storageClass: ceph-ssdstorageClass: 'false'

- объектsettings.podSecurityStandards

Настройки политик Pod Security Standards (PSS).

- строкаsettings.podSecurityStandards.defaultPolicy

Определяет политику Pod Security Standards по умолчанию для всех несистемных пространств имен:

Privileged— политика без ограничений. Данная политика допускает эскалацию привилегий;Baseline— политика с минимальными ограничениями, ограничивающая использование эскалаций привилегий;Restricted— политика с максимальными ограничениями, соответствующая актуальным рекомендациям по безопасному запуску приложений в кластере.

По умолчанию:

Baseline— при первичной установке Deckhouse версии v1.55 и выше;Privileged— при первичной установке Deckhouse версии ниже v1.55 (обновление Deckhouse в кластере на версию v1.55 и выше не меняет политику по умолчанию наBaseline).

Допустимые значения:

Privileged,Baseline,Restricted - строкаsettings.podSecurityStandards.enforcementAction

Действие, которое будет выполнено по результатам проверки ограничений:

- Deny — запрет;

- Dryrun — отсутствие действия. Применяется при отладке. Информацию о событии можно посмотреть в Grafana или консоли с помощью

d8 k; - Warn — аналогично

Dryrun, но дополнительно к информации о событии будет выведена информация о том, из-за какого ограничения (constraint) был бы запрет действия, если бы вместоWarnиспользовалсяDeny.

По умолчанию:

DenyДопустимые значения:

Warn,Deny,Dryrun - объектsettings.podSecurityStandards.policies

Определяет дополнительные параметры политик

- объектsettings.podSecurityStandards.policies.hostPorts

Настройки ограничения HostPort.

- массив объектовsettings.podSecurityStandards.policies.hostPorts.knownRanges

Список диапазонов портов, которые будут разрешены в привязке hostPort.

- целочисленныйsettings.podSecurityStandards.policies.hostPorts.knownRanges.max

- целочисленныйsettings.podSecurityStandards.policies.hostPorts.knownRanges.min