Стадия жизненного цикла модуля: General Availability

Доступно с ограничениями в редакциях: BE, SE, SE+, EE, CSE Lite (1.67), CSE Pro (1.67)

Требования

К версии Deckhouse: 1.71 и выше.

Параметры

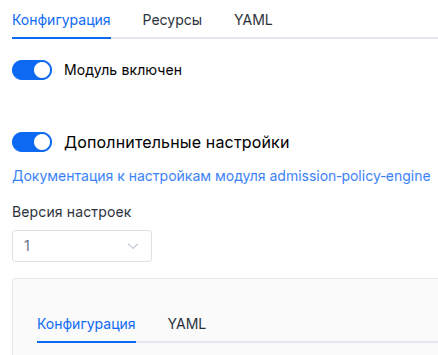

Версия схемы: 1

-

-

булевыйsettings.enableAuditLogВключает журнал аудита (функция доступнна только в EE).

Пример:

enableAuditLog: true -

булевыйsettings.enableUserInterfaceВключает пользовательский интерфейс.

По умолчанию:

trueПример:

enableUserInterface: false -

объектsettings.https

Тип сертификата, используемого для Stronghold.

При использовании этого параметра полностью переопределяются глобальные настройки

global.modules.https.Примеры:

customCertificate: secretName: stronghold-tls mode: CustomCertificatecertManager: clusterIssuerName: letsencrypt mode: CertManager-

объектsettings.https.certManager

-

строкаsettings.https.certManager.clusterIssuerName

ClusterIssuer, используемый для Stronghold.

Доступны

letsencrypt,letsencrypt-staging,selfsigned, но вы можете определить свои.По умолчанию:

letsencrypt

-

-

объектsettings.https.customCertificate

По умолчанию:

{}-

строкаsettings.https.customCertificate.secretName

Имя Secret'а в пространстве имен

d8-system, который будет использоваться для Stronghold.Secret должен быть в формате TLS.

По умолчанию:

false

-

-

строкаsettings.https.mode

Режим работы HTTPS:

CertManager— Stronghold будет работать по HTTPS и заказывать сертификат с помощью ClusterIssuer, заданного в параметреcertManager.clusterIssuerName;CustomCertificate— Stronghold будет работать по HTTPS, используя сертификат из namespaced8-system;

По умолчанию:

CertManagerДопустимые значения:

CertManager,CustomCertificate

-

-

объектsettings.ingress

По умолчанию:

{}-

строкаsettings.ingress.class

Класс Ingress-контроллера, используемый для Stronghold.

Необязательный параметр. По умолчанию используется глобальное значение

modules.ingressClass.Шаблон:

^[a-z0-9]([-a-z0-9]*[a-z0-9])?(\.[a-z0-9]([-a-z0-9]*[a-z0-9])?)*$Пример:

class: public

-

-

строкаsettings.inlet

Способ реализации подключения к Stronghold.

Поддерживаются следующие типы инлетов:

Ingress— доступ через контроллер ingress-nginx.

По умолчанию:

IngressДопустимые значения:

Ingress -

строкаsettings.licenseЛицензионный ключ Stronghold EE. Оставьте пустым, чтобы использовать Stronghold CE

По умолчанию:

-

объектsettings.management

По умолчанию:

{}-

массив объектовsettings.management.administratorsСписок пользователей и групп, которые могут получить доступ к Stronghold как администраторы. Другие аутентифицированные пользователи будут получать доступ к Stronghold с политикой по умолчанию.

Пример:

administrators: - name: admins type: Group - name: security type: Group - name: manager@mycompany.tld type: User-

строкаsettings.management.administrators.name

-

строкаsettings.management.administrators.type

Допустимые значения:

Group,User

-

-

строкаsettings.management.modeAutomatic - включить автоинициализацию и автораспечатывание Stronghold. Токен root будет сохранен в Kubernetes-секрете

stronghold-keysПо умолчанию:

AutomaticДопустимые значения:

AutomaticПример:

mode: Automatic

-

-

массив объектовsettings.pluginsСписок плагинов для загрузки в Stronghold. Каждый плагин проверяется по контрольной сумме SHA256.

Пример:

plugins: - ignoreFailure: false name: vault-plugin-secrets-github sha256: 72cb1f2775ee2abf12ffb725e469d0377fe7bbb93cd7aaa6921c141eddecab87 url: https://github.com/martinbaillie/vault-plugin-secrets-github/releases/download/v2.3.2/vault-plugin-secrets-github-linux-amd64-

строкаsettings.plugins.caPEM-сертификат(ы) CA для проверки HTTPS-сервера для URL этого плагина. Если задано, доверяется только этот CA (не системные).

-

булевыйsettings.plugins.ignoreFailureЕсли true, ошибка загрузки или проверки этого плагина не останавливает запуск Stronghold, но функционал плагина не будет доступен.

По умолчанию:

false -

булевыйsettings.plugins.insecureSkipVerifyЕсли true, сертификат TLS сервера для URL этого плагина не проверяется.

По умолчанию:

false -

строкаsettings.plugins.nameИмя файла плагина после загрузки.

-

строкаsettings.plugins.sha256Контрольная сумма SHA256 файла. Загрузка отклоняется, если сумма не совпадает. Это заблокирует запуск Stronghold, если не указан параметр ignoreFailure.

Шаблон:

^[a-fA-F0-9]{64}$ -

строкаsettings.plugins.urlURL для загрузки бинарного плагина (http или https, домен, путь и имя файла). Если файл не доступен, это заблокирует запуск Stronghold, если не указан параметр ignoreFailure.

Шаблон:

^https?://[a-zA-Z0-9][-a-zA-Z0-9.]*[a-zA-Z0-9](/[^/]+)*/[^/.]+$

-

-